#DriftProtocolHacked

🧨 Analisis Forensik Mendalam — Di Dalam Salah Satu Eksploitasi DeFi Terbesar

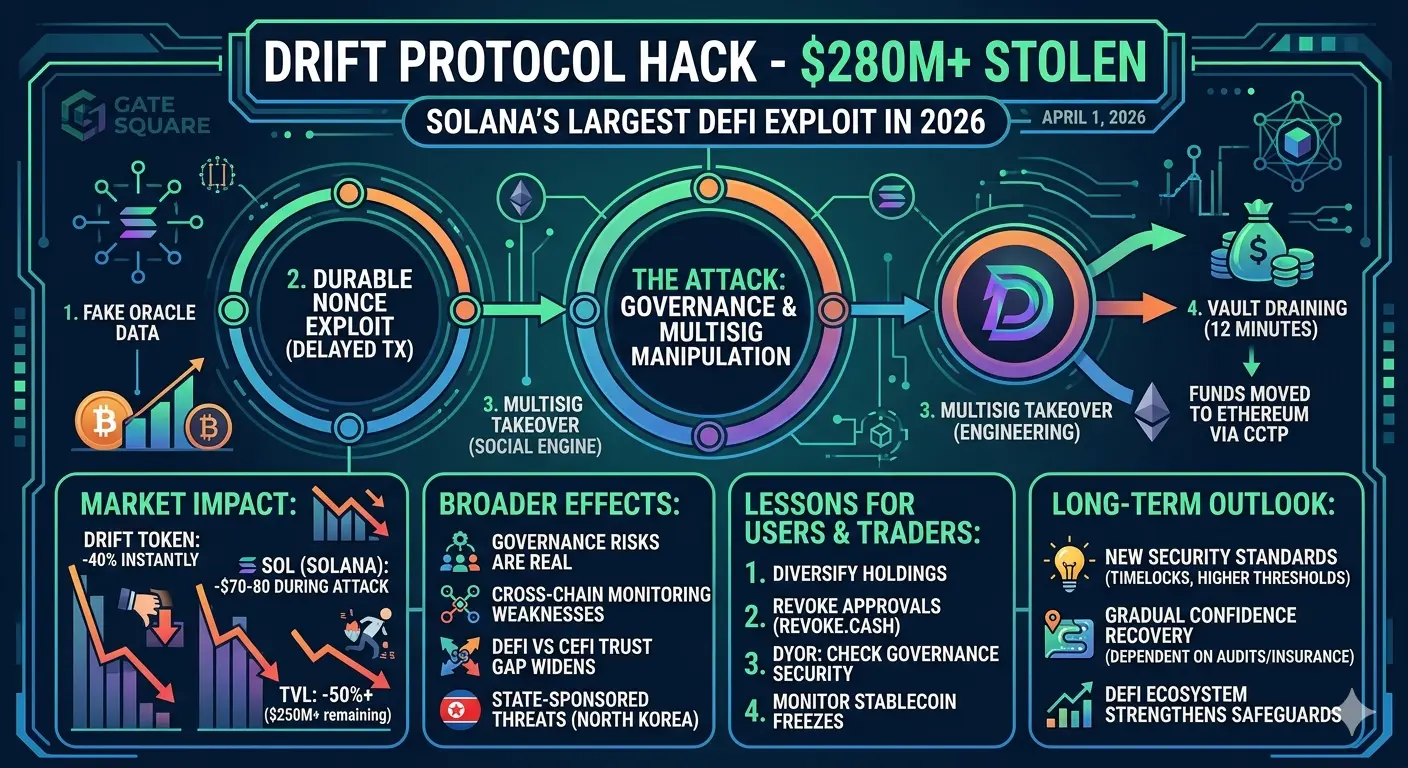

Peretasan Drift Protocol merupakan momen penentu dalam sejarah keamanan DeFi. Ini bukan sekadar eksploitasi sederhana—melainkan serangan multi-lapisan yang menggabungkan manipulasi teknis, kompromi tata kelola, dan rekayasa keuangan, dilakukan dengan presisi dan kemungkinan didukung oleh aktor yang sangat canggih.

Rincian mendalam ini menghilangkan semua penjelasan permukaan dan menyelami bagaimana serangan ini kemungkinan terjadi, mengapa berhasil, apa yang diungkapkan tentang DeFi, dan bagaimana hal ini mengubah seluruh lanskap risiko kripto.

🧠 Gambaran Besar — Mengapa Peretasan Ini Penting

Sebelum menganalisis mekanisme, penting untuk memahami konteksnya.

Keuangan terdesentralisasi dibangun di atas tiga pilar:

Smart contract (eksekusi kode)

Sistem tata kelola (kontrol manusia + multisig)

Oracle (input data eksternal)

Sebagian besar diskusi keamanan hanya fokus pada smart contract.

Tapi serangan ini membuktikan sesuatu yang lebih dalam:

👉 Tautan terlemah dalam DeFi tidak selalu kode — melainkan lapisan tata kelola dan kepercayaan manusia.

Eksploitasi ini menargetkan ketiga pilar secara bersamaan, itulah sebabnya sangat merusak.

⚙️ Arsitektur Serangan — Rincian Multi-Tahap

Ini bukan satu kerentanan tunggal.

Ini adalah rangkaian vektor serangan yang terkoordinasi, kemungkinan dilakukan dalam beberapa fase.

🔍 Fase 1 — Intelijen Pra-Serangan

Para penyerang tidak bertindak secara tiba-tiba.

Mereka kemungkinan menghabiskan minggu atau bahkan bulan:

Memantau struktur tata kelola protokol

Mengidentifikasi penandatangan multisig utama

Memetakan pola persetujuan transaksi

Mempelajari ketergantungan oracle

Menganalisis ambang likuidasi dan aturan jaminan

Fase ini sangat penting.

👉 Dalam serangan DeFi modern, pengumpulan informasi adalah senjata pertama yang sebenarnya.

🧩 Fase 2 — Kompromi Tata Kelola atau Multisig

Drift Protocol bergantung pada sistem kontrol multisignature untuk tindakan administratif.

Multisig dirancang untuk membutuhkan beberapa persetujuan sebelum menjalankan operasi sensitif.

Namun, penyerang mengeksploitasi satu atau lebih kelemahan berikut:

Rekayasa sosial terhadap penandatangan kunci

Kompromi kunci pribadi

Manipulasi alur persetujuan

Eksploitasi kepercayaan antar anggota tata kelola

Setelah cukup banyak penandatangan dikompromikan, penyerang mendapatkan:

👉 Kontrol tingkat administratif atas fungsi protokol

Ini adalah saat sistem secara efektif “pecah.”

🧪 Fase 3 — Pra-otorisasi Transaksi (Eksekusi Tahan Lama)

Komponen teknis penting dalam serangan ini kemungkinan adalah penggunaan transaksi yang sudah ditandatangani sebelumnya atau eksekusi tertunda.

Ini berfungsi sebagai berikut:

Transaksi ditandatangani sebelumnya

Mereka tetap berlaku sampai dieksekusi

Mereka dapat melewati mekanisme tinjauan waktu nyata

Penyerang mengeksploitasi ini untuk:

Antri transaksi berbahaya

Mengeksekusinya dengan cepat dalam jendela waktu singkat

Menghindari deteksi dan penundaan respons

👉 Ini mengubah blockchain menjadi lingkungan eksekusi yang dipersenjatai ketika digabungkan dengan tata kelola yang dikompromikan.

🪙 Fase 4 — Injeksi Jaminan Palsu

Langkah yang paling merusak secara finansial melibatkan pengenalan aset berbahaya atau palsu ke dalam sistem.

Begini kemungkinan kerjanya:

Token palsu atau yang dimanipulasi dibuat atau disuntikkan

Oracle atau sistem harga salah menilai aset

Protokol menerimanya sebagai jaminan yang sah

Penyerang meminjam aset nyata terhadapnya

Sistem dikuras dari dana berharga

Ini adalah eksploitasi klasik tetapi sangat berbahaya:

👉 Kesalahan penilaian jaminan = leverage tak terbatas bagi penyerang

📉 Fase 5 — Pengurasan Likuiditas dan Keluar Cepat

Setelah penyerang mendapatkan akses ke dana:

Aset dengan cepat ditarik

Dana dipindahkan antar beberapa chain

Token dikonversi untuk mengurangi jejak

Kolam likuiditas dikuras secara berantai

Kecepatan fase ini sangat penting.

👉 Tujuannya selalu keluar sebelum sistem bereaksi.

🔐 Kegagalan Keamanan Mendalam Terungkap

1. Multisig Bukan Peluru Perak

Multisig sering dianggap sebagai lapisan keamanan yang kuat.

Serangan ini membuktikan:

👉 Multisig hanya seaman penandatangan terlemah.

Risiko meliputi:

Serangan rekayasa sosial

Ancaman dari dalam

Kompromi kunci

Keamanan operasional yang buruk

2. Tata Kelola = Permukaan Serangan

Protokol DeFi menganggap tata kelola sebagai desentralisasi.

Tapi kenyataannya:

👉 Tata kelola sering menjadi vektor serangan terpusat yang disamarkan sebagai desentralisasi.

Jika penyerang menguasai tata kelola, mereka dapat:

Mengubah parameter

Menyetujui proposal berbahaya

Menonaktifkan perlindungan

Membypass perlindungan

3. Kerentanan Oracle Bersifat Sistemik

Oracle adalah jembatan antara blockchain dan data dunia nyata.

Tapi jika dimanipulasi:

Harga menjadi tidak akurat

Nilai jaminan membengkak

Model risiko gagal total

👉 Manipulasi oracle tetap menjadi salah satu vektor serangan paling berbahaya dalam DeFi.

4. Kompleksitas Meningkatkan Risiko Secara Eksponensial

Protokol DeFi modern sangat kompleks.

Dengan kompleksitas datang:

Lebih banyak ketergantungan

Lebih banyak permukaan serangan

Lebih banyak kerentanan tersembunyi

👉 Kompleksitas sendiri menjadi risiko keamanan.

📊 Dampak Ekonomi — Lebih dari Kerugian Langsung

💥 Kejutan Langsung

Kerugian modal besar

Penurunan kepercayaan terhadap protokol secara mendadak

Penurunan likuiditas tajam

Penarikan panik dari pengguna

📉 Keruntuhan Kepercayaan Pasar

Ketika protokol besar diretas:

Trader mengurangi eksposur ke DeFi

Penyedia likuiditas keluar dari kolam berisiko

Pelaku institusional menunda aktivitas

👉 Kepercayaan adalah aset paling berharga dalam DeFi — dan itu rusak.

🔄 Migrasi Likuiditas

Modal tidak hilang — tetapi berpindah.

Setelah eksploitasi seperti ini:

Dana berputar ke protokol yang lebih aman

Stablecoin mengalami peningkatan permintaan

Pertukaran terpusat menerima arus masuk

Selera risiko menurun sementara

🧠 Pelajaran Strategis untuk Trader & Investor

📉 1. Hindari Overexposure ke Satu Protokol

Diversifikasi sangat penting.

👉 Jangan menempatkan terlalu banyak modal dalam satu protokol DeFi.

🛡️ 2. Evaluasi Risiko Tata Kelola

Sebelum berinvestasi:

Siapa yang mengontrol pembaruan?

Berapa banyak penandatangan yang ada?

Apakah ada penundaan waktu untuk perubahan penting?

👉 Struktur tata kelola = struktur keamanan.

📊 3. Pantau Ketergantungan Oracle

Periksa:

Jumlah sumber harga

Keandalan data feed

Ketahanan terhadap manipulasi historis

⚠️ 4. Waspadai Aktivitas Tidak Biasa

Tanda awal serangan:

Transaksi besar mendadak

Perubahan tata kelola yang cepat

Aktivitas jaminan yang tidak biasa

Lonjakan atau pengurasan likuiditas

🌍 Implikasi Lebih Luas untuk Industri Kripto

🏦 1. Keraguan Institusional Akan Meningkat

Institusi besar membutuhkan:

Model risiko yang dapat diprediksi

Jaminan keamanan yang kuat

Kejelasan regulasi

Peristiwa seperti ini:

👉 Memperlambat adopsi institusional sementara.

🧩 2. Keamanan Akan Menjadi Keunggulan Kompetitif

Protokol dengan:

Audit yang kuat

Tata kelola transparan

Sistem risiko yang kokoh

akan menarik lebih banyak modal.

👉 Keamanan = keunggulan pasar.

🧠 3. Meningkatkan Manajemen Risiko On-Chain

Mengharapkan inovasi baru dalam:

Sistem pemantauan waktu nyata

Deteksi anomali berbasis AI

Penghentian otomatis

Model asuransi terdesentralisasi

🔐 4. Peralihan Menuju Model Keamanan Hibrid

Desentralisasi murni mungkin berkembang menjadi:

Sistem tata kelola hibrid

Struktur persetujuan multi-lapisan

Sistem validasi eksternal

👉 Keamanan akan menjadi berlapis, bukan titik tunggal.

🔮 Pandangan Masa Depan

🚀 Skenario 1 — Pemulihan Kuat

Protokol dibangun kembali dengan keamanan yang lebih baik

Komunitas mendapatkan kembali kepercayaan

Perlindungan baru diterapkan

⚖️ Skenario 2 — Pemulihan Parsial

Beberapa pengguna kembali

Lainnya tetap berhati-hati

Likuiditas sebagian pulih

📉 Skenario 3 — Penurunan Jangka Panjang

Kepercayaan rusak permanen

Modal berpindah ke pesaing

Protokol kehilangan relevansi

🧠 Wawasan Akhir

Peretasan Drift Protocol bukan hanya tentang dana yang dicuri.

Ini mengungkapkan kebenaran yang lebih dalam:

👉 Keamanan DeFi bukan hanya masalah teknis — ini adalah masalah manusia, ekonomi, dan tata kelola yang digabungkan.

Serangan ini menunjukkan bahwa:

Kode bisa aman

Tapi sistem tetap bisa gagal

Karena penyerang tidak lagi hanya menargetkan kerentanan.

👉 Mereka menargetkan struktur kepercayaan itu sendiri.

🧨 Analisis Forensik Mendalam — Di Dalam Salah Satu Eksploitasi DeFi Terbesar

Peretasan Drift Protocol merupakan momen penentu dalam sejarah keamanan DeFi. Ini bukan sekadar eksploitasi sederhana—melainkan serangan multi-lapisan yang menggabungkan manipulasi teknis, kompromi tata kelola, dan rekayasa keuangan, dilakukan dengan presisi dan kemungkinan didukung oleh aktor yang sangat canggih.

Rincian mendalam ini menghilangkan semua penjelasan permukaan dan menyelami bagaimana serangan ini kemungkinan terjadi, mengapa berhasil, apa yang diungkapkan tentang DeFi, dan bagaimana hal ini mengubah seluruh lanskap risiko kripto.

🧠 Gambaran Besar — Mengapa Peretasan Ini Penting

Sebelum menganalisis mekanisme, penting untuk memahami konteksnya.

Keuangan terdesentralisasi dibangun di atas tiga pilar:

Smart contract (eksekusi kode)

Sistem tata kelola (kontrol manusia + multisig)

Oracle (input data eksternal)

Sebagian besar diskusi keamanan hanya fokus pada smart contract.

Tapi serangan ini membuktikan sesuatu yang lebih dalam:

👉 Tautan terlemah dalam DeFi tidak selalu kode — melainkan lapisan tata kelola dan kepercayaan manusia.

Eksploitasi ini menargetkan ketiga pilar secara bersamaan, itulah sebabnya sangat merusak.

⚙️ Arsitektur Serangan — Rincian Multi-Tahap

Ini bukan satu kerentanan tunggal.

Ini adalah rangkaian vektor serangan yang terkoordinasi, kemungkinan dilakukan dalam beberapa fase.

🔍 Fase 1 — Intelijen Pra-Serangan

Para penyerang tidak bertindak secara tiba-tiba.

Mereka kemungkinan menghabiskan minggu atau bahkan bulan:

Memantau struktur tata kelola protokol

Mengidentifikasi penandatangan multisig utama

Memetakan pola persetujuan transaksi

Mempelajari ketergantungan oracle

Menganalisis ambang likuidasi dan aturan jaminan

Fase ini sangat penting.

👉 Dalam serangan DeFi modern, pengumpulan informasi adalah senjata pertama yang sebenarnya.

🧩 Fase 2 — Kompromi Tata Kelola atau Multisig

Drift Protocol bergantung pada sistem kontrol multisignature untuk tindakan administratif.

Multisig dirancang untuk membutuhkan beberapa persetujuan sebelum menjalankan operasi sensitif.

Namun, penyerang mengeksploitasi satu atau lebih kelemahan berikut:

Rekayasa sosial terhadap penandatangan kunci

Kompromi kunci pribadi

Manipulasi alur persetujuan

Eksploitasi kepercayaan antar anggota tata kelola

Setelah cukup banyak penandatangan dikompromikan, penyerang mendapatkan:

👉 Kontrol tingkat administratif atas fungsi protokol

Ini adalah saat sistem secara efektif “pecah.”

🧪 Fase 3 — Pra-otorisasi Transaksi (Eksekusi Tahan Lama)

Komponen teknis penting dalam serangan ini kemungkinan adalah penggunaan transaksi yang sudah ditandatangani sebelumnya atau eksekusi tertunda.

Ini berfungsi sebagai berikut:

Transaksi ditandatangani sebelumnya

Mereka tetap berlaku sampai dieksekusi

Mereka dapat melewati mekanisme tinjauan waktu nyata

Penyerang mengeksploitasi ini untuk:

Antri transaksi berbahaya

Mengeksekusinya dengan cepat dalam jendela waktu singkat

Menghindari deteksi dan penundaan respons

👉 Ini mengubah blockchain menjadi lingkungan eksekusi yang dipersenjatai ketika digabungkan dengan tata kelola yang dikompromikan.

🪙 Fase 4 — Injeksi Jaminan Palsu

Langkah yang paling merusak secara finansial melibatkan pengenalan aset berbahaya atau palsu ke dalam sistem.

Begini kemungkinan kerjanya:

Token palsu atau yang dimanipulasi dibuat atau disuntikkan

Oracle atau sistem harga salah menilai aset

Protokol menerimanya sebagai jaminan yang sah

Penyerang meminjam aset nyata terhadapnya

Sistem dikuras dari dana berharga

Ini adalah eksploitasi klasik tetapi sangat berbahaya:

👉 Kesalahan penilaian jaminan = leverage tak terbatas bagi penyerang

📉 Fase 5 — Pengurasan Likuiditas dan Keluar Cepat

Setelah penyerang mendapatkan akses ke dana:

Aset dengan cepat ditarik

Dana dipindahkan antar beberapa chain

Token dikonversi untuk mengurangi jejak

Kolam likuiditas dikuras secara berantai

Kecepatan fase ini sangat penting.

👉 Tujuannya selalu keluar sebelum sistem bereaksi.

🔐 Kegagalan Keamanan Mendalam Terungkap

1. Multisig Bukan Peluru Perak

Multisig sering dianggap sebagai lapisan keamanan yang kuat.

Serangan ini membuktikan:

👉 Multisig hanya seaman penandatangan terlemah.

Risiko meliputi:

Serangan rekayasa sosial

Ancaman dari dalam

Kompromi kunci

Keamanan operasional yang buruk

2. Tata Kelola = Permukaan Serangan

Protokol DeFi menganggap tata kelola sebagai desentralisasi.

Tapi kenyataannya:

👉 Tata kelola sering menjadi vektor serangan terpusat yang disamarkan sebagai desentralisasi.

Jika penyerang menguasai tata kelola, mereka dapat:

Mengubah parameter

Menyetujui proposal berbahaya

Menonaktifkan perlindungan

Membypass perlindungan

3. Kerentanan Oracle Bersifat Sistemik

Oracle adalah jembatan antara blockchain dan data dunia nyata.

Tapi jika dimanipulasi:

Harga menjadi tidak akurat

Nilai jaminan membengkak

Model risiko gagal total

👉 Manipulasi oracle tetap menjadi salah satu vektor serangan paling berbahaya dalam DeFi.

4. Kompleksitas Meningkatkan Risiko Secara Eksponensial

Protokol DeFi modern sangat kompleks.

Dengan kompleksitas datang:

Lebih banyak ketergantungan

Lebih banyak permukaan serangan

Lebih banyak kerentanan tersembunyi

👉 Kompleksitas sendiri menjadi risiko keamanan.

📊 Dampak Ekonomi — Lebih dari Kerugian Langsung

💥 Kejutan Langsung

Kerugian modal besar

Penurunan kepercayaan terhadap protokol secara mendadak

Penurunan likuiditas tajam

Penarikan panik dari pengguna

📉 Keruntuhan Kepercayaan Pasar

Ketika protokol besar diretas:

Trader mengurangi eksposur ke DeFi

Penyedia likuiditas keluar dari kolam berisiko

Pelaku institusional menunda aktivitas

👉 Kepercayaan adalah aset paling berharga dalam DeFi — dan itu rusak.

🔄 Migrasi Likuiditas

Modal tidak hilang — tetapi berpindah.

Setelah eksploitasi seperti ini:

Dana berputar ke protokol yang lebih aman

Stablecoin mengalami peningkatan permintaan

Pertukaran terpusat menerima arus masuk

Selera risiko menurun sementara

🧠 Pelajaran Strategis untuk Trader & Investor

📉 1. Hindari Overexposure ke Satu Protokol

Diversifikasi sangat penting.

👉 Jangan menempatkan terlalu banyak modal dalam satu protokol DeFi.

🛡️ 2. Evaluasi Risiko Tata Kelola

Sebelum berinvestasi:

Siapa yang mengontrol pembaruan?

Berapa banyak penandatangan yang ada?

Apakah ada penundaan waktu untuk perubahan penting?

👉 Struktur tata kelola = struktur keamanan.

📊 3. Pantau Ketergantungan Oracle

Periksa:

Jumlah sumber harga

Keandalan data feed

Ketahanan terhadap manipulasi historis

⚠️ 4. Waspadai Aktivitas Tidak Biasa

Tanda awal serangan:

Transaksi besar mendadak

Perubahan tata kelola yang cepat

Aktivitas jaminan yang tidak biasa

Lonjakan atau pengurasan likuiditas

🌍 Implikasi Lebih Luas untuk Industri Kripto

🏦 1. Keraguan Institusional Akan Meningkat

Institusi besar membutuhkan:

Model risiko yang dapat diprediksi

Jaminan keamanan yang kuat

Kejelasan regulasi

Peristiwa seperti ini:

👉 Memperlambat adopsi institusional sementara.

🧩 2. Keamanan Akan Menjadi Keunggulan Kompetitif

Protokol dengan:

Audit yang kuat

Tata kelola transparan

Sistem risiko yang kokoh

akan menarik lebih banyak modal.

👉 Keamanan = keunggulan pasar.

🧠 3. Meningkatkan Manajemen Risiko On-Chain

Mengharapkan inovasi baru dalam:

Sistem pemantauan waktu nyata

Deteksi anomali berbasis AI

Penghentian otomatis

Model asuransi terdesentralisasi

🔐 4. Peralihan Menuju Model Keamanan Hibrid

Desentralisasi murni mungkin berkembang menjadi:

Sistem tata kelola hibrid

Struktur persetujuan multi-lapisan

Sistem validasi eksternal

👉 Keamanan akan menjadi berlapis, bukan titik tunggal.

🔮 Pandangan Masa Depan

🚀 Skenario 1 — Pemulihan Kuat

Protokol dibangun kembali dengan keamanan yang lebih baik

Komunitas mendapatkan kembali kepercayaan

Perlindungan baru diterapkan

⚖️ Skenario 2 — Pemulihan Parsial

Beberapa pengguna kembali

Lainnya tetap berhati-hati

Likuiditas sebagian pulih

📉 Skenario 3 — Penurunan Jangka Panjang

Kepercayaan rusak permanen

Modal berpindah ke pesaing

Protokol kehilangan relevansi

🧠 Wawasan Akhir

Peretasan Drift Protocol bukan hanya tentang dana yang dicuri.

Ini mengungkapkan kebenaran yang lebih dalam:

👉 Keamanan DeFi bukan hanya masalah teknis — ini adalah masalah manusia, ekonomi, dan tata kelola yang digabungkan.

Serangan ini menunjukkan bahwa:

Kode bisa aman

Tapi sistem tetap bisa gagal

Karena penyerang tidak lagi hanya menargetkan kerentanan.

👉 Mereka menargetkan struktur kepercayaan itu sendiri.