#ClaudeCode500KCodeLeak

2026年3月31日、Anthropicは意図せずに512,000行以上の独自のTypeScriptコードを公開インターネットに露出させてしまった。

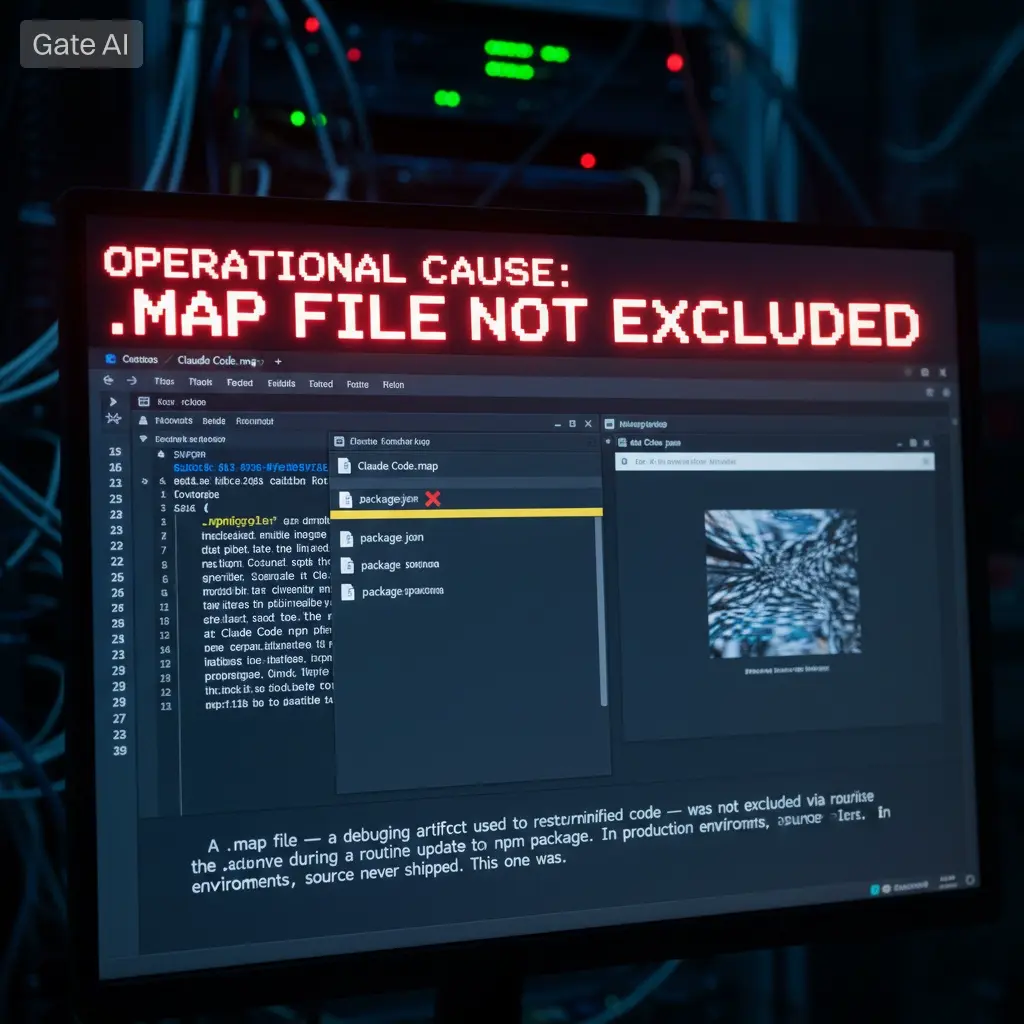

原因は複雑ではなかった。運用上のミスだった。

.minファイルを復元するために使用されるデバッグアーティファクトの.mapファイルが、Claude Code npmパッケージの定期的な更新時に .npmignore で除外されていなかった。運用環境ではソースマップは決して出荷されないが、今回はそうなってしまった。

このファイルは、パッケージのメタデータに埋め込まれたCloudflare R2バケットのリンクからアクセス可能だった。数時間以内に、セキュリティ研究者のChaofan Shouが特定し、共有した。この投稿は何千万もの目に触れ、何千もの開発者がリポジトリをフォークした後、削除作業が始まった。

AnthropicがGitHubから何千ものコピーを削除した時点では、コードはすでにアーカイブされ、ミラーリングされ、管轄区域を超えて配布されていた。もはや封じ込めは不可能だった。

重要なのは漏洩そのものではなく、それが明らかにしたことだ。

公開されたコードは、Claude CodeがTypeScriptで構築されたCLIベースのエージェントとして動作し、Bun上で動き、React-Inkでレンダリングされていることを確認している。これは予想通りだった。以前は見えなかった内部制御層も明らかになった。

一つの特徴、「Undercover Mode」とラベル付けされ、重要とマークされた機能は、オープンソース環境でのやり取り時にモデルが内部のプロジェクト名やインフラの詳細を露出しないように設計されている。その存在は、プロンプトのセキュリティと制御された開示に意図的に焦点を当てていることを示している。その露出は、その制御の限界を浮き彫りにしている。

コードベースは約44の機能フラグを参照しており、その中には未公開のバックグラウンドデーモン「KAIROS」や、「Capybara」と呼ばれるClaude 4.6のバリアントと考えられる内部モデルのバリエーションも含まれている。追加の文字列は、新しいOpusバリアントの開発が進行中であることを示唆している。これらの情報はすべて公開を意図したものではなかった。

より重要なのは、アーキテクチャそのものだ。

メモリシステムは三層構造を採用している:中央のインデックスファイル、必要に応じてロードされるトピック固有のモジュール、そして意味的検索のために保持される完全なセッションのトランスクリプト。これは、アクティブウィンドウの最大化よりも遅延ロードによるコンテキストの効率的な管理を重視した設計選択を反映している。これによりトークンの圧力が軽減され、スケーラビリティが向上する。

エージェントフレームワークは、KVキャッシュの継承に基づくフォーク・ジョインモデルを使用している。サブエージェントは再計算なしで完全なコンテキスト状態を受け取り、効率的な並列化を可能にしている。これは単なる実装の詳細ではなく、数ヶ月にわたるインフラ設計の成果であり、今や効果的にドキュメント化されている。

Anthropicの対応は、エンジニアのBoris Chernyによって行われ、今回の事故はデプロイメントの手順ミスに起因すると説明された。同社はその後、自動化された検査やClaude自身による検証ステップを含むチェックを導入した。重要なのは、顧客データは一切漏洩していないことだ。漏洩はあくまで内部アーキテクチャに限定されていた。

それでも、ビジネスへの影響は大きい。

Claude Codeは年間約25億ドルの継続収益を生み出すと推定され、その大部分はエンタープライズクライアントからのものだ。これらのクライアントは単に能力を買っているだけでなく、システムのセキュリティ境界と独自設計に対する信頼も買っている。

その信頼は今や構造的に弱まっている。

システムが侵害されたわけではないが、その内部ロジックがもはや不透明ではなくなったためだ。攻撃の対象となる表面構造が見えると、研究や攻撃が容易になる。防御メカニズムの条件がわかれば、調査も容易になる。

このタイミングは影響を増大させた。同じ日に、AI採用プラットフォームMercorからの4TBのデータ漏洩も明らかになった。重複により注目が分散したが、いずれの出来事も重要性を減じるものではない。

一方、オープンソースエコシステムは即座に反応した。

数日以内に二つのプロジェクトが登場した。一つは、元のコードを使わずに機能を再現するクリーンルームのPython再実装。もう一つは、複数のAIバックエンドにアーキテクチャを移植したモデル非依存の適応版だ。クリーンルームアプローチは長年の法的先例があり、これが侵害にあたるかどうかは未だ未解決の問題だ。

根本的な問題は漏洩そのものではなく、情報非対称性の崩壊だ。

Anthropicはコードだけでなく、エージェント設計において特定のエンジニアリング問題を既に解決していた唯一の組織としての優位性も失った。それは、制約下でのコンテキスト管理、多エージェントの協調、制御された開示メカニズムといった解決策だ。

これらの解決策は今や公開されている。

残る疑問は、どこに本当の堀があるのかだ。

優位性が主にモデルの品質にある場合、そのダメージは限定的だ。CLIツールから逆解析されることはほぼ不可能だからだ。優位性がエージェント層の蓄積されたエンジニアリング決定にある場合、その影響はより持続的だ。

実際には、その両方の要素が組み合わさっている可能性が高い。

この重要性は、今後12ヶ月で明らかになるだろう。

2026年3月31日、Anthropicは意図せずに512,000行以上の独自のTypeScriptコードを公開インターネットに露出させてしまった。

原因は複雑ではなかった。運用上のミスだった。

.minファイルを復元するために使用されるデバッグアーティファクトの.mapファイルが、Claude Code npmパッケージの定期的な更新時に .npmignore で除外されていなかった。運用環境ではソースマップは決して出荷されないが、今回はそうなってしまった。

このファイルは、パッケージのメタデータに埋め込まれたCloudflare R2バケットのリンクからアクセス可能だった。数時間以内に、セキュリティ研究者のChaofan Shouが特定し、共有した。この投稿は何千万もの目に触れ、何千もの開発者がリポジトリをフォークした後、削除作業が始まった。

AnthropicがGitHubから何千ものコピーを削除した時点では、コードはすでにアーカイブされ、ミラーリングされ、管轄区域を超えて配布されていた。もはや封じ込めは不可能だった。

重要なのは漏洩そのものではなく、それが明らかにしたことだ。

公開されたコードは、Claude CodeがTypeScriptで構築されたCLIベースのエージェントとして動作し、Bun上で動き、React-Inkでレンダリングされていることを確認している。これは予想通りだった。以前は見えなかった内部制御層も明らかになった。

一つの特徴、「Undercover Mode」とラベル付けされ、重要とマークされた機能は、オープンソース環境でのやり取り時にモデルが内部のプロジェクト名やインフラの詳細を露出しないように設計されている。その存在は、プロンプトのセキュリティと制御された開示に意図的に焦点を当てていることを示している。その露出は、その制御の限界を浮き彫りにしている。

コードベースは約44の機能フラグを参照しており、その中には未公開のバックグラウンドデーモン「KAIROS」や、「Capybara」と呼ばれるClaude 4.6のバリアントと考えられる内部モデルのバリエーションも含まれている。追加の文字列は、新しいOpusバリアントの開発が進行中であることを示唆している。これらの情報はすべて公開を意図したものではなかった。

より重要なのは、アーキテクチャそのものだ。

メモリシステムは三層構造を採用している:中央のインデックスファイル、必要に応じてロードされるトピック固有のモジュール、そして意味的検索のために保持される完全なセッションのトランスクリプト。これは、アクティブウィンドウの最大化よりも遅延ロードによるコンテキストの効率的な管理を重視した設計選択を反映している。これによりトークンの圧力が軽減され、スケーラビリティが向上する。

エージェントフレームワークは、KVキャッシュの継承に基づくフォーク・ジョインモデルを使用している。サブエージェントは再計算なしで完全なコンテキスト状態を受け取り、効率的な並列化を可能にしている。これは単なる実装の詳細ではなく、数ヶ月にわたるインフラ設計の成果であり、今や効果的にドキュメント化されている。

Anthropicの対応は、エンジニアのBoris Chernyによって行われ、今回の事故はデプロイメントの手順ミスに起因すると説明された。同社はその後、自動化された検査やClaude自身による検証ステップを含むチェックを導入した。重要なのは、顧客データは一切漏洩していないことだ。漏洩はあくまで内部アーキテクチャに限定されていた。

それでも、ビジネスへの影響は大きい。

Claude Codeは年間約25億ドルの継続収益を生み出すと推定され、その大部分はエンタープライズクライアントからのものだ。これらのクライアントは単に能力を買っているだけでなく、システムのセキュリティ境界と独自設計に対する信頼も買っている。

その信頼は今や構造的に弱まっている。

システムが侵害されたわけではないが、その内部ロジックがもはや不透明ではなくなったためだ。攻撃の対象となる表面構造が見えると、研究や攻撃が容易になる。防御メカニズムの条件がわかれば、調査も容易になる。

このタイミングは影響を増大させた。同じ日に、AI採用プラットフォームMercorからの4TBのデータ漏洩も明らかになった。重複により注目が分散したが、いずれの出来事も重要性を減じるものではない。

一方、オープンソースエコシステムは即座に反応した。

数日以内に二つのプロジェクトが登場した。一つは、元のコードを使わずに機能を再現するクリーンルームのPython再実装。もう一つは、複数のAIバックエンドにアーキテクチャを移植したモデル非依存の適応版だ。クリーンルームアプローチは長年の法的先例があり、これが侵害にあたるかどうかは未だ未解決の問題だ。

根本的な問題は漏洩そのものではなく、情報非対称性の崩壊だ。

Anthropicはコードだけでなく、エージェント設計において特定のエンジニアリング問題を既に解決していた唯一の組織としての優位性も失った。それは、制約下でのコンテキスト管理、多エージェントの協調、制御された開示メカニズムといった解決策だ。

これらの解決策は今や公開されている。

残る疑問は、どこに本当の堀があるのかだ。

優位性が主にモデルの品質にある場合、そのダメージは限定的だ。CLIツールから逆解析されることはほぼ不可能だからだ。優位性がエージェント層の蓄積されたエンジニアリング決定にある場合、その影響はより持続的だ。

実際には、その両方の要素が組み合わさっている可能性が高い。

この重要性は、今後12ヶ月で明らかになるだろう。