Фундаментальна різниця між GT та BNB полягає в їхньому основному призначенні. GT — це нативний актив мережі Gate Chain, створений із особливою увагою до безпеки облікових записів і підтримки реверсивних механізмів. BNB, навпаки, є основним токеном екосистеми BNB Chain, де головний акцент зроблено на високопродуктивних транзакціях і сумісності зі смартконтрактами.

2026-03-25 00:25:48

Cardano — публічна блокчейн-платформа для смартконтрактів, яка базується на багаторівневій архітектурі та консенсусі Ouroboros proof of stake. Мета Cardano — створити інфраструктуру, що забезпечує вищу безпеку, масштабованість і підтримку формальної верифікації для децентралізованих застосунків і фінансових систем. Нативний токен ADA виступає розрахунковим активом мережі та основним засобом для стейкінгу й управління. Безпеку мережі та роботу екосистеми забезпечують децентралізовані стейк-пули й механізми стимулювання.

2026-03-24 22:27:28

Головна різниця між Cardano та Ethereum полягає в моделях реєстру та принципах розробки. Cardano використовує модель Extended UTXO (EUTXO), засновану на підході Bitcoin, і робить акцент на формальній верифікації та академічній строгості. Ethereum, навпаки, працює на основі облікових записів і, як першопроходець у сфері смартконтрактів, орієнтується на швидке оновлення екосистеми та широку сумісність.

2026-03-24 22:09:15

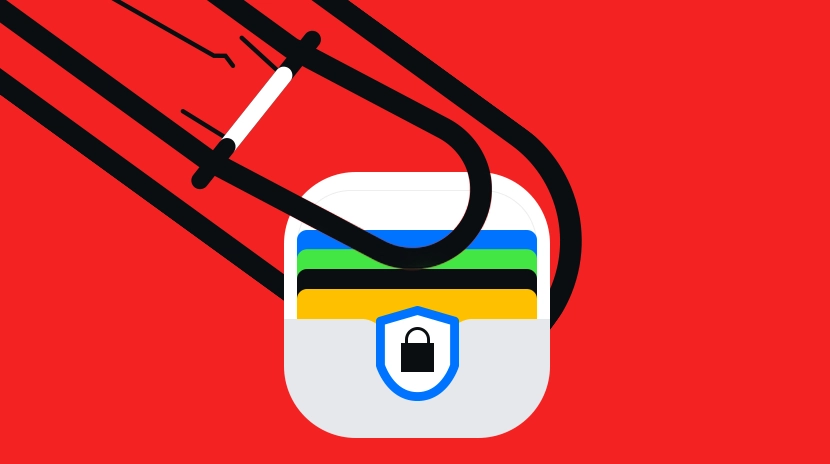

Фахівці з кібербезпеки виявили, що хакери застосовують метод «отруєння пошуку» для маніпуляції результатами Bing AI, спрямовуючи користувачів на завантаження підробленого додатку OpenClaw, який містить інфостілер-шкідник. Це призводить до крадіжки криптоактивів і важливої інформації. У статті детально аналізується спосіб атаки, технічні аспекти та вплив на всю індустрію.

2026-03-24 18:49:57

Користувач на CoW Swap обміняв близько 50,43 мільйона доларів США в aEthUSDT на AAVE. Оскільки прослизання перевищило 99%, він отримав лише приблизно 36 000 доларів США в активах, що спричинило значне занепокоєння на ринку. У статті аналізується механізм обміну застави в Aave, труднощі маршрутизації транзакцій і відповідні ризики DeFi.

2026-03-24 15:23:02

Стейблкоїн USR платформи Resolv зазнав значного порушення безпеки: зловмисник емісував 80 мільйонів незабезпечених токенів і ліквідував близько 25 мільйонів доларів, що спричинило суттєве відхилення ціни від прив'язки. У цій статті детально розглядаються обставини інциденту, спосіб атаки та характерні ризики стейблкоїнів DeFi.

2026-03-24 11:58:51

Коефіцієнт Накамото є критичним показником для оцінки рівня децентралізації блокчейну. Дізнайтеся про його визначення, метод обчислення, впливові фактори та його роль у забезпеченні безпеки та управління блокчейном для забезпечення стабільності та справедливості мережі.

2026-03-24 11:56:53

Ця стаття досліджує, чому власники NFT стали головними цілями для хакерів, аналізуючи поширені тактики крадіжок NFT, такі як раптове збільшення активів гаманця. Через реальні випадки ми розкриємо приховані загрози шахрайства з NFT та надамо практичні поради з безпеки, щоб допомогти вам захистити свої активи та підвищити безпеку гаманця.

2026-03-24 11:56:50

У сфері цифрових активів захист від безпеки є надзвичайно важливим. У цій статті наведено систематичні рекомендації з безпеки, які акцентують на семи ключових областях: безпека облікового запису, захист пристрою, ідентифікація атаки фішингу, шифрування даних, безпека платежів, захист конфіденційності на ланцюжку та управління особистою інформацією. Аналізуються реальні випадки для виявлення потенційних ризиків безпеки та відповідних протидій. У майбутньому біржі повинні впроваджувати більш передові технології, такі як штучний інтелект та аналіз блокчейну, для підвищення їхніх можливостей забезпечення безпеки.

2026-03-24 11:56:50

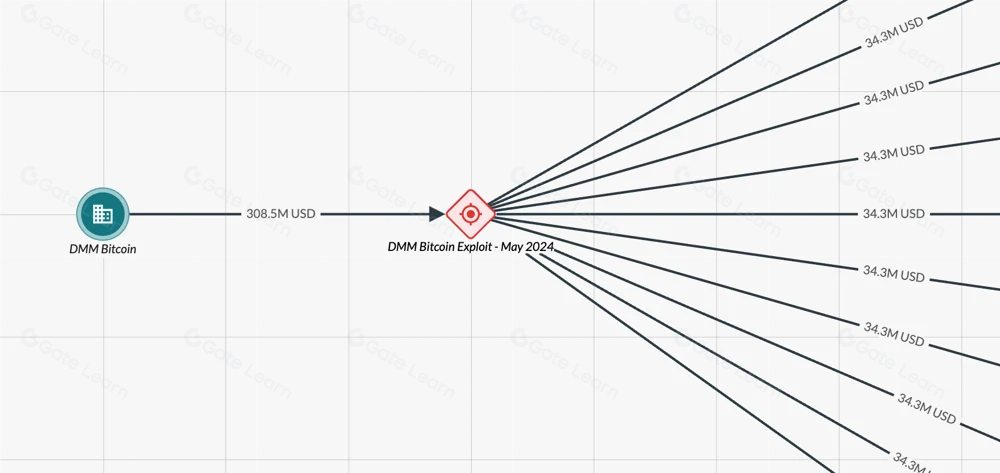

Це дослідження заглиблюється в поточний стан хакерських атак та надає детальний аналіз їх багатогранного впливу на криптовалютний ринок на основі кількох великих інцидентів хакерських атак на криптовалюту. Аналіз вивчає як прямі, так і непрямі наслідки, включаючи волатильність ринку та зміни у поведінці інвесторів. Дослідження висвітлює потенційні ризики, з якими стикається криптовалютний ринок, та досліджує можливі стратегії для пом'якшення цих ризиків у майбутньому.

2026-03-24 11:56:49

Через аналіз даних та кейсів ця стаття розкриває, як атаки на сендвічі перетворилися з "партизанської війни" на "збірну збиранку," і як спотворення механізму пріоритетної комісії погіршує навантаження користувачів та кризи довіри.

2026-03-24 11:56:49

Ця стаття досліджує роль криптовалют як доказів у кримінальних справах, їх класифікацію як незаконно набутих коштів та те, як вони розглядаються до та після судових вироків. Виділяється, що, хоча криптовалюти широко визнані в правових контекстах як маючі грошову вартість, все ще існують численні правові та практичні виклики у їх управлінні.

2026-03-24 11:56:48

Кільцевий підпис - це цифровий підпис, в якому операція підписується від імені групи. Це робить обчислювально неможливим визначити, який учасник групи створив підпис. Кільцеві підписи використовуються в криптовалютах, спрямованих на конфіденційність, таких як Monero, для приховування ідентичності відправника.

2026-03-24 11:56:46

Ця стаття вводить поняття Регенеративного фінансування (ReFi), його ринковий потенціал, сценарії застосування, оперативні механізми та важливі проекти. Також порівнює ReFi з DeFi, досліджуючи його майбутні тенденції розвитку та потенційні ризики.

2026-03-24 11:56:46

Шахраї в галузі криптовалют збільшуються. Шахраї видають себе за законні компанії на соціальних мережах, заманюючи кандидатів на роботу обіцянками високооплачуваних віддалених посад, щоб вкрасти їх гроші та особисті дані. Вони використовують різні тактики - вимагають оплату за навчання, пропонують маркетингові фальшиві навчальні програми та обманюють жертв на завантаження шкідливих програм. Високопрофільні випадки, такі як GrassCall та CrowdStrike, показують, як ці злочинці використовують рибальство та атаки з використанням шкідливих програм для крадіжки криптовалютних активів. Щоб залишатися в безпеці, кандидати на роботу повинні бути уважні щодо попереджувальних знаків, таких як вимоги щодо передоплати, поспішані процеси найму та непідтверджені акредитації компанії.

2026-03-24 11:56:46